Для работы с большими беспроводными сетями представлено на рынке достаточное количество хороших многофункциональных программных решений, позволяющих осуществлять всестороннее тестирование WiFi-сетей. Однако, зачастую, для быстрого взгляда на радиоэфир во время проектирования, развертывания или устранения неполадок вам удобней будет воспользоваться более простым бесплатным инструментарием. Представляем вашему вниманию обзор наиболее интересных бесплатных программ для диагностики WiFi-сетей.

В рамках данной статьи мы представим вам девять бесплатных программных инструментов — большая часть из них работают на базе операционных систем Windows, другие — под macOS или Android, — которые предоставят вам базовую информацию о существующих WiFi-сигналах в зоне действия: идентификаторах SSID, уровне сигналов, используемых каналах, MAC-адресах и типах защиты той или иной сети. Некоторые из них могут обнаруживать скрытые SSID, определять уровни шума или предоставлять статистику об успешно и неудачно отправленных и полученных пакетах вашего беспроводного соединения. Одно из решений включает в себя инструментарий для взлома паролей WiFi, который будет крайне полезен для поиска уязвимостей и оценки безопасности при тестировании защищенности от взлома вашей беспроводной сети.

Отметим также, что большая часть из описанных ниже инструментов являются бесплатными версиями коммерческих решений, распространяемых тем же поставщиком, но с урезанными функциональными возможностями.

Сканер беспроводных локальных сетей Acrylic WiFi Home является урезанной версией коммерческого решения компании Tarlogic Security. Версия 3.1, рассмотренная в рамках данной обзорной статьи, привлекает к себе внимание, прежде всего за счет детализации беспроводного окружения и продвинутых графических возможностей отображения собранной информации. Функциональность данного решения включает в себя: обзор найденных сетей WiFi с поддержкой стандартов 802.11 a/b/g/n/ac; обнаружение несанкционированных точек доступа и отображение подключенных клиентов; сканирование и анализ используемых беспроводными сетями каналов WiFi на частотах 2,4 ГГц и 5 ГГц; построение графиков уровня принимаемого сигнала и его мощности для точек доступа WiFi.

WiFi-сканер для Windows Acrylic WiFi Home позволит вам в режиме реального времени сканировать и просматривать доступные беспроводные сети, предоставит информацию об обнаруженных WiFi-сетях (SSID и BSSID), их типе защиты и о беспроводных устройствах, подключенных к сети в данный момент, а также позволит получить список WiFi паролей (установленных по умолчанию производителями) благодаря встроенной системе плагинов.

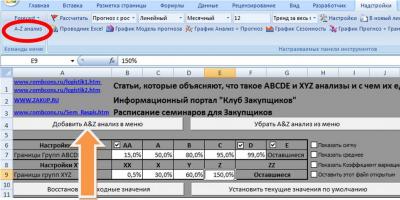

Являясь бесплатным продуктом, Acrylic WiFi Home 3.1 имеет простой, но привлекательный графический интерфейс. Детализированный список SSID расположен в верхней части приложения. Здесь, в частности, вы сможете найти: отрицательные значения в дБм для показателя уровня принимаемого сигнала (Received Signal Strength Indicator, RSSI), поддерживаемый точками доступа или WiFi-маршрутизаторами стандарт 802.11 (включая 802.11ac), имя производителя, модель и MAC-адреса сетевых устройств. Решение распознает используемую ширину полосы пропускания и отображает все задействованные для этого каналы. Оно не ищет скрытые SSID, но может показать их, если обнаружит сетевые данные, говорящие о присутствии скрытых сетей. Также приложение имеет функциональность для инвентаризации работы WiFi-сетей, позволяя назначать и сохранять имена обнаруженных SSID и / или клиентов (для бесплатной версии эта возможность имеет количественные ограничения по использованию).

На нижней части экрана приложения по умолчанию демонстрируется наглядная рейтинговая информация по сетевым характеристикам выбранной SSID. Также здесь расположен график уровня сигнала и мощности всех обнаруженных точек доступа. При переходе в расширенный режим отображения состояния беспроводных сетей вы получите два дополнительных графика — для полосы 2,4 ГГц и 5 ГГц, — где одновременно отображается, как информация об используемых каналах, в том числе и объединенных в один «широкий» канал, так и данные об уровне сигнала.

Производить экспорт или сохранение захваченных данных крайне неудобно, так как компания-разработчик программного обеспечения решил чрезмерно урезать данную функциональность в бесплатном решении: вы можете скопировать не больше одной строки данных в буфер обмена и затем вставить текст в текстовый документ или электронную таблицу. Также есть функция публикации скриншота в Twitter.

В целом, Acrylic WiFi Home является хорошим программным сканером WLAN, особенно, учитывая то, что он ничего не стоит. Он собирает всю базовую информацию о вашем беспроводном пространстве и наглядно демонстрирует полученные данные, как в текстовом, так и графическом виде, что прекрасно подходит для простых задач диагностики WiFi-сетей. Основным недостатком данного решения можно считать большие проблемы с экспортом данных, вернее, фактическое отсутствие такой возможности в виду урезанного самим производителем функционала в бесплатном решении.

AirScout Live (Android)

Приложение AirScout Live от компании Greenlee превратит ваш Android-смартфон в удобный и портативный анализатор WiFi сети. AirScout Live имеет семь режимов работы, четыре из которых можно использовать совершенно бесплатно без каких-либо ограничений для Android-устройств. Коммерческая версия, в отличие от бесплатной, совместима с большинством настольных компьютеров (Windows) и мобильных устройств (Android и iOS). С помощью базового функционала вы сможете быстро, мобильно и, что немаловажно, бесплатно решать проблемы, связанные с недостаточным уровнем сигнала WiFi в некоторых местах вашего офиса или дома.

AirScout live покажет все характеристики обнаруженных в радиусе действия точек доступа: от уровня сигнала и протоколов безопасности до возможностей оборудования. Позволит определить наименее загруженный канал, измерить мощность сигнала в каждой точке WiFi-сети и выявить места с недостаточным уровнем сигнала. Поможет определить источники помех путем анализа параметров использования каналов в полосе 2,4 ГГц и 5 ГГц. Используя программу, можно выбрать оптимальное место для расположения точек доступа, чтобы обеспечить наиболее качественное покрытие помещений WiFi-сетью и настроить ее на максимальную производительность, не покупая дополнительного оборудования. Кроме того, приложение AirScout позволяет делать снимки сети WiFi и сохранять локально или загружать их в облако.

AirScout Live — это очень простое в использовании приложение, которое не требует дополнительного обучения. Пользовательский интерфейс выглядит привлекательно и интуитивно понятен. Первые два пункта меню — «График ТД» и «Таблица ТД» — предоставят вам наглядную и исчерпывающую информацию обо всех характеристиках точек доступа, находящихся в зоне видимости. Графики покрытия точек доступа визуально вам продемонстрирует зависимость уровня сигнала каждой из них и загруженность каналов в полосе 2,4 ГГц и 5 ГГц. Расширенная информация в табличном виде о каждой точке доступа (SSID, Mac-адрес, поставщик оборудования, используемый канал, ширина канала, уровень принимаемого сигнала в дБм и настройки безопасности) доступны во втором по порядку пункте меню.

Пункт «График времени» позволит увидеть все точки доступа, которые обнаружило ваше Android-устройство в наблюдаемом месте, и их график изменения уровня сигнала в дБм с привязкой ко времени. Так, например, если вы исследуете сеть, которая состоит из нескольких точек доступа, данная информация поможет вам понять, какой уровень сигнала каждой из них будет в данном месте, и как клиентское устройство будет переключаться между ними. Кроме того, выбор конкретной точки доступа подсвечивает ее уровень сигнала, что помогает визуальному восприятию информации.

Пункт «Мощность сигнала» позволит наглядно протестировать уровень сигнала для каждой точки доступа в течение времени. Вы можете выбрать конкретный SSID и увидеть текущий, а также минимальный и максимальный уровень сигнала, зафиксированный устройством для данной точки доступа. Оригинальная интерпретация полученных результатов в виде красно-желто-зеленого спидометра позволит наглядно убедиться, будет работать та или иная функция в данном конкретном месте или нет. Например, стабильное нахождение уровня сигнала в зеленой зоне вам скажет, что здесь у вас не возникнет проблем с такими ресурсоемкими технологиями, как передача голоса через IP или передача потокового видео в формате Full HD. Нахождение в желтой зоне скажет о доступности только веб-серфинга. Ну а красная зона будет означать большие проблемы с приемом сигнала от этой точки доступа в данном месте.

Для использования дополнительных функций, которые не доступны в бесплатной версии ПО без дополнительного оборудования (выявление наиболее распространенных проблем: субоптимальное покрытие сигнала или неправильный выбор канала; определение источников помех, в том числе и от "не-WiFi" устройств; оптимизация конфигураций WiFi-сетей, соседствующих с сетями стандарта 802.15.4; настройка производительности WiFi путем сравнения параметров интенсивности сигнала и его использования; тест скорости Ookla и многое другое) вам потребуется контроллер AirScout или комплект, включающей контроллер и удаленные клиенты.

AirScout Live — это прекрасное приложение, которое, прежде всего, привлекает своей мобильностью. Согласитесь, иметь инструмент, который всегда будет под рукой, дорогого стоит. В бесплатной версии продукта вам доступна вся необходимая информация, которая может вам понадобиться для быстрого анализа состояния небольших офисных или домашних сетей WiFi и выявления базовых проблем с их производительностью. Интуитивно понятный интерфейс и грамотное графическое оформление полученных результатов измерения не только оставляют хорошее впечатление, но и способствуют ускорению работы с приложением.

Cain & Abel — это многоцелевое приложение для операционных систем Windows для восстановления и взлома паролей, которое также оснащено инструментами для перехвата и анализа сетевого трафика, в том числе и WiFi-сетей. Как и предыдущее решение (Acrylic WiFi Home), Cain & Abel является мощным сетевым анализатором, способным захватить и обработать большую часть беспроводного сетевого трафика.

Его графический интерфейс имеет относительно древний, упрощенный вид. Панель инструментов (старого стиля с иконками вверху экрана) используется для запуска различных утилит. Доступ к основным функциональным частям приложения осуществляется через вкладки окошек.

Через вкладку «Wireless» («Беспроводная связь») мы получаем доступ к функциональным инструментам для анализа сетевого трафика WiFi-сетей. В дополнение к обычной информации об идентификаторах SSID и различной информации о сигналах, здесь также можно найти список и детальную информацию о подключенных клиентах. Для точек доступа и клиентов Cain & Abel предоставляет информацию о количестве обнаруженных пакетов: всех пакетов, векторов инициализации протокола безопасности WEP (WEP Initialization Vector, WEP IV) и ARP-запросов. Любые скрытые SSID, обнаруженные из перехваченных пакетов, будут отображаться в графическом интерфейсе. Большую часть перехваченных статусов и данных можно экспортировать в простой текстовый файл.

Несмотря на огромный функциональный потенциал данного решения, такие недостатки, как отсутствие наглядных графиков, а также невозможность распознавать точки доступа стандарта 802.11ac и определять более широкие каналы, не позволяют назвать Cain & Abel лучшим выбором для наблюдения и анализа WiFi-сетей. На это решение стоит обратить внимание, если ваши задачи выходят далеко за пределы простого анализа трафика. С его помощью вы можете восстанавливать пароли для ОС Windows, производить атаки для получения потерянных учетных данных, изучать данные VoIP в сети, анализировать маршрутизацию пакетов и многое другое. Это действительно мощный инструментарий для системного администратора с широкими полномочиями.

Ekahau HeatMapper — это картографический программный инструмент для развертывания небольших беспроводных сетей уровня дома и определения оптимального местоположения установки точки доступа. Это упрощенная бесплатная версия профессиональных решений от компании Ekahau. Данный программный продукт предоставляет такую же сетевую информацию, как и WiFi-сканер беспроводных сетей, но при этом еще и генерирует тепловую WiFi-карту, чтобы вы могли наглядно визуализировать уровни сигналов. В рамках данного обзора речь пойдет о версии 1.1.4.

Программное обеспечение предлагает возможность создания плана или макета объекта, который исследуется, а также проектирование топологии беспроводной сети по координатной сетке для приблизительного ориентирования.

На левой стороне основного экрана пользовательского интерфейса отображается список беспроводных сетей и их данные, которые сортируются по сигналу, каналу, SSID, MAC-адресу и типу защиты. Этот список включает в себя основную информацию, но не содержит значений уровня сигнала в дБм и процентном соотношении. Кроме того, приложение не распознает сети с поддержкой стандарта 802.11ac, определяя их как 802.11n.

Используя Ekahau HeatMapper, как и при работе с другими картографическими инструментами, вы обозначаете свое текущее местоположение на карте, пока вы обходите здание, чтобы сгенерировать тепловую карту покрытия WiFi. Ekahau HeatMapper автоматически вычислит местоположение точек доступа и разместит их на карте. После того, как все данные будут собраны, сформируется интерактивная тепловая карта покрытия WiFi. Так, к примеру, при наведении курсора на иконку точки доступа будет отдельно подсвечиваться ее покрытие; а при наведении курсора на область тепловой карты появится всплывающее окно подсказки для показателя уровня принимаемого сигнала с отрицательным значением дБм для этой точки.

По отзывам программное решение Ekahau HeatMapper является слишком упрощенным картографическим WiFi-сканером: из бесплатной версии производители убрали почти весь дополнительный функционал, сделав данное решение действительно домашней версией. Кроме того, единственная доступная возможность для экспорта или сохранения — это просто сделать скриншот карты.

Те не менее, решение Ekahau HeatMapper можно использовать для небольших сетей или для получения базового представления о том, как работают более профессиональные инструменты на основе карт.

Программная утилита Homedale — это относительно простой и портативный (не требующий установки) сканер беспроводных сетей для операционных систем Windows (на данный момент доступна версия 1.75) и macOS (на данный момент доступна версия 1.03) с опциональным интерфейсом командной строки. Помимо отображения базовой информации о беспроводных сетях и сигналах, эта утилита также поддерживает определение местоположения с помощью GPS и других технологий позиционирования.

Эта утилита имеет простой графический интерфейс, который напоминает больше диалоговое окно с несколькими вкладками, чем полноценное приложение. На первой вкладке «Адаптеры» отображается список всех сетевых адаптеров, а также их IP-шлюзы и MAC-адреса.

Вкладка «Точки доступа» содержит много важной информации. В ней нет данных о стандарте 802.11 каждой SSID, но здесь вы найдете все поддерживаемые скорости передачи данных, а также номера всех каналов, используемых каждой SSID в данный момент времени, в том числе и с большей шириной канала. Здесь также нет перечисления скрытых сетей, но демонстрируются другие сетевые данные, которые указывают на присутствие скрытых SSID. Также очень полезной функцией является возможность сохранять заметки для отдельных SSID, которые затем могут быть включены в любой экспорт данных.

Во вкладке «График сигнала точки доступа» вы найдете изменение отрицательных значений в дБм для показателя уровня принимаемого сигнала в течение времени для всех выбранных SSID. Реализацию доступа к данной функциональности нельзя назвать очень удобной и интуитивно понятной — выбор беспроводных сетей для наблюдения и сравнения производится с помощью двойного клика на нужной SSID из списка предыдущей вкладки «Точки доступа».

Вкладка «Частота использования» иллюстрирует в реальном времени графическую зависимость используемых каждой SSID частот (для удобства разбитых на каналы) и значений уровня сигнала. Визуализация использования каналов отображается для диапазона 2,4 ГГц и каждого подмножества диапазона 5 ГГц. Свою задачу утилита выполняет — визуально демонстрирует занятость каждого канала, — но было бы удобней, если бы у нас была возможность иметь единое представление о частоте 5 ГГц, вместо разделения на четыре отдельных графика.

Кроме того, Homedale предлагает отличные возможности, как для бесплатного приложения, для экспорта собранных данных. Так, поддерживается сохранение сетевого списка в табличном виде в формате CSV, запись в журнал результатов каждого сканирования (будет полезно, если вы перемещаетесь во время сканирования), а также сохранения изображения каждого графика.

Несмотря на очень простой графический интерфейс пользователя, утилита Homedale предоставляется более расширенные функциональные возможности, чем можно было бы от нее ожидать. Кроме того, хотелось бы отметить довольно впечатляющие, как для бесплатной программы, возможности записи и экспорта данных, а также определения местоположения.

Компания LizardSystems предлагает бесплатную версию своего программного обеспечения WiFi Scanner для некоммерческого использования, которая имеет те же возможности и функциональность, что и их платный продукт. На текущий момент доступна версия 3.4 решения. Помимо WiFi-сканера это решение также предлагает прекрасную функциональность для анализа и отчетности.

Приложение имеет современный графический интерфейс, интуитивно понятный и легкий в использовании. На вкладке «Сканер» представлен список обнаруженных SSID. Помимо стандартной детальной информации здесь вы также найдете значения уровня сигнала как в отрицательных значениях дБм, так и в процентах. Тут даже показано количество клиентов, которые подключены к каждому SSID. Также, наряду со спецификацией стандартов 802.11, решение может определять и сообщать о нескольких каналах, используемых любыми SSID с большей шириной канала.

Список видимых SSID вы можете использовать для фильтрации ввода по таким параметрам: уровень сигнала, поддерживаемый стандарт 802.11, типы безопасности и используемые полосы частот. В нижней части вкладки «Сканер» расположены графики, между которыми вы можете переключаться. В дополнение к типичным графикам с данными об уровне сигнала и используемым каналам, также доступны визуализированные данные о скорости передачи данных, загруженности каналов и количестве клиентов. В нижней части экрана отображаются сведения о текущем подключении. Во вкладке «Расширенные сведения» вы найдете различные данные о сетевой активности, вплоть до количества необработанных пакетов.

Вкладка «Текущее подключение» отображает более подробную информацию о текущем беспроводном соединении. Здесь вы получите доступ и сможете управлять списком профилей беспроводной сети, сохраненным в Windows 10, что может оказаться полезным, поскольку в этой последней версии операционной системы Windows больше не предоставляется нативный доступ к этому списку и управлению им. Во вкладке «Статистика беспроводной связи» представлены графики и статистические данные для различных типов пакетов, как для физического (PHY) уровня, так и для канального (MAC) уровня, которые будут полезны для проведения расширенного анализа сети.

Программное решение LizardSystems WiFi Scanner предлагает расширенные возможности для экспорта и отчетности. Базовая функциональность позволяет сохранять список сетей в текстовом файле. Кроме того, вы можете генерировать отчеты с кратким описанием типов сетей, найденных при сканировании, со всеми зарегистрированными данными SSID, любыми добавленными вами комментариями и моментальными снимками графиков. Это довольно впечатляющие возможности для WiFi-сканера в свободном доступе.

Таким образом, WiFi Scanner от компании LizardSystems действительно впечатляет своей функциональностью, в том числе возможностями фильтрации вывода данных и составления отчетности, а также расширенными сведениями о передаваемых пакетах данных. Он может стать важной частью вашего «походного» набора инструментов для обслуживания и проверки WiFi-сетей, но при этом помните, что бесплатна лицензия доступна только для личного использования.

NetSpot (Windows и macOS)

Приложение NetSpot — это программное решение для исследования, анализа и улучшения WiFi-сетей. Коммерческая версия использует картографический инструментарий для тепловой визуализации зон покрытия, однако в бесплатной версии для домашнего использования он недоступен. Тем не менее, данное решение предлагается, как для операционных сетей Windows, так и macOS. В рамках данной обзорной статьи мы рассмотрим NetSpot Free версии 2.8 — бесплатную значительно урезанную версию платных продуктов компании для домашнего и корпоративного использования.

Вкладка «NetSpot Discover» — это WiFi-сканер. Несмотря на простой графический интерфейс, он имеет современный внешний вид, а сетевые детали каждой SSID выводятся жирным шрифтом и четко видны. Уровни сигналов показаны в отрицательных значениях дБм (текущие, минимальные и максимальные), а также в процентах. Скрытые сети в бесплатной версии не отображаются, как и не поддерживается возможность экспорта данных (хотя такая кнопка есть, но она не активна).

При нажатии на кнопку «Детали» в нижней части окна приложения демонстрируется комбинированные графики сигналов и используемых каналов для каждого WiFi-диапазона, сформированные для выбранных из списка сетей SSID. Кроме того, в табличном виде отображается информации о сигналах каждого SSID, чтобы видеть точные значения, полученные приложением при проведении каждого сканирования.

В целом, бесплатная версия NetSpot хорошо справляется с задачами обнаружения WiFi-сетей (хоть и не поддерживает работу со скрытыми сетями). И все же, бесплатное решение имеет очень ограниченную функциональность, о чем нам красноречиво говорят неработающие ссылки на большое количество дополнительных возможностей — это и недоступность визуализаций, и невозможность использовать тепловую карту, и отсутствие экспорта.

WirelessNetView (Windows)

WirelessNetView — это небольшая утилита от веб-ресурса NirSoft, которая работает в фоновом режиме и отслеживает активность беспроводных сетей вокруг вас. Она предлагается бесплатно для личных и коммерческих целей. Это довольно простой WiFi-сканер, доступный как в портативном, так и требующем установки виде. В рамках данной статьи рассмотрена версия 1.75.

Графический интерфейс пользователя решения WirelessNetView не очень замысловатый — это просто окно со списком беспроводных сетей. Для каждой обнаруженной сети доступна следующая информация: SSID, качество сигнала в текущий момент времени, среднее качество сигнала за все время наблюдения, счетчик обнаружений, алгоритм аутентификации, алгоритм шифрования информации, MAC-адрес, RSSI, частота канала, номер канала и т. д.

Таким образом, показатели уровня сигнала данная утилита предоставляет в отрицательных значениях дБм, а также в процентных отношениях для последнего полученного сигнала и среднего показателя за все время наблюдения. Но было бы еще лучше, если бы нам также были доступны средние значения для RSSI конкретной точки доступа за все время наблюдения. Еще одной уникальной деталью доступных аналитических данных, которые предлагает утилита WirelessNetView, является показатель того, насколько часто каждый SSID обнаруживается, что может быть полезно в определенных ситуациях.

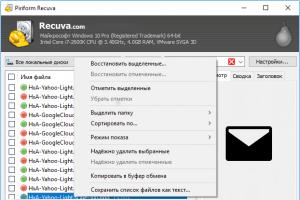

Двойной щелчок на любой из обнаруженных беспроводных сетей откроет диалоговое окно со всеми сведениями о конкретной сети, что может оказаться очень удобно, поскольку для просмотра всех деталей в основном списке ширины вашего экрана явно не хватит. Щелчок правой кнопкой мыши по любой сети из списка позволяет сохранить данные для этой конкретной беспроводной сети или всех обнаруженных сетей в текстовый или HTML-файлы. В меню панели инструментов «Параметры» отображаются некоторые параметры и дополнительная функциональность, такие как фильтрация, формат MAC-адресов и другие предпочтения отображения информации.

Учтите, что у данной утилиты отсутствует целый ряд расширенных функций, которые мы ожидаем увидеть в современных WiFi-сканерах. В первую очередь речь идет о графическом представлении информации, полной поддержке стандарта 802.11ac и, соответственно, распознавании всех каналов, занятых точкой доступа, которая может использовать большую ширину канала. Тем не менее, решение WirelessNetView все равно может быть полезно для простого наблюдения за беспроводными сетями или небольшим WiFi-пространством, особенно если вы найдете некоторые из уникальных функциональных возможностей данной утилиты ценными для себя.

Wireless Diagnostics (macOS)

Начиная с OS X Mountain Lion v10.8.4 и в более поздних версиях операционных систем компания Apple предоставляет инструмент Wireless Diagnostics. Он представляет собой нечто больше, чем просто WiFi-сканер; он может помочь обнаружить и исправить проблемы с WiFi-соединением. Но лучше всего, что это — нативный инструментарий, включенный в операционную систему. В рамках данного обзора мы рассмотрим программное решение Wireless Diagnostics, включенное в MacOS High Sierra (версия 10.13).

Чтобы начать работу, нажмите клавишу «Option», а затем щелкните на иконку «Airport/WiFi» в верхней части MacOS. У вас появится более подробная информация о вашем текущем соединении WiFi, а также доступ к ярлыку «Wireless Diagnostics».

Открытие Wireless Diagnostics запустит мастера, называющегося «Assistant», который может запросить дополнительные данные, такие как марка и модель роутера, а также его местоположение. Затем запустятся тесты для обнаружения проблем. После проверки будет показана сводка результатов, и щелчок по значку для каждого результата покажет расширенные детали и предложения.

Хоть это и не совсем очевидно, вам также доступно больше инструментов, а не только вышеупомянутый мастер. Пока диалоговое окно мастера открыто, нажатие кнопки «Window» вверху панели инструментов предоставит доступ к дополнительным утилитам.

Утилита «Scan» — это простой WiFi-сканер, показывающий обычные данные об обнаруженных беспроводных сетях, а также краткое описание типов сетей и лучших каналов. Одним из его основных преимуществ является то, что он показывает уровни шума в WiFi-каналах, которые большинство представленных в этой статье сканеров для ОС Windows не показывают. Однако удобней было, если бы перечислялись бы все каналы, которые используют конкретные SSID с большей шириной канала, а не просто бы показывалась ширина канала и центральный канал.

Утилита «Info» демонстрирует текущее сетевое подключение и детальную подробную информацию о характеристиках сигнала. Утилита «Logs» позволяет настраивать протоколы диагностики WiFi, EAPOL и Bluetooth. Утилита «Performance» показывает линейные графики сигнала и шума, качества сигнала и скорости передачи данных текущего соединения. Утилита «Sniffer» позволяет захватывать необработанные беспроводные пакеты, которые затем можно будет экспортировать в сторонний анализатор пакетов.

Таким образом, утилиты, включенные в инструментарий Wireless Diagnostics семейства операционных систем MacOS действительно впечатляют, особенно в сравнении с родным беспроводным инструментарием для операционных систем Windows. У вас всегда под рукой есть WiFi-сканер (который даже показывает уровни шума) и возможность захвата пакетов (с последующей возможностью экспорта), а их «Assistant» по устранению неполадок кажется действительно умным. Однако, для визуализации каналов WiFi, по нашему мнению, не хватает графика использования каналов.

Кроме того, для получения дополнительной информации компания Apple предлагает отличный тур и руководство по использованию Wireless Diagnostics.

Выводы

Каждая из рассмотренных нами программ для диагностики WiFi сетей имеет свои преимущества и недостатки. При этом все эти решения, судя по отзывам пользователей, достойны того, чтобы их скачать и оценить в действии. Выбор оптимальной программы для каждого конкретного случая будет свой. Так что пробуйте!

См. также:

Все любят халяву, но никто не любить халявщиков! Если у вас есть подозрение, что кто-то ворует ваш wi-fi трафик — нельзя медлить, нужно срочно узнать кто подключился к вашей wifi сети. Благо посмотреть все подключенные устройства к вашему wi-fi роутеру достаточно просто, обладая нужными знаниями. Найдем левые подключения и накажем любителей бесплатного интернета!

Сегодня интернет-маршрутизаторы используются повсеместно в офисах, квартирах, общественных местах, поскольку они позволяют одновременно получить быстрый доступ в сеть нескольким устройствам. Принцип работы данных приборов заключается в использовании технологии WI-FI по протоколу сервер-клиент. Маршрутизатор имеет специальный разъем для подключения интернет-кабеля, после чего он раздает полученную скорость между клиентами.

Однако далеко не всем пользователям необходимо, чтобы их интернет пускали в дело посторонние лица, например, соседи по подъезду или комнате в общежитии. Иногда возникает желание раздавать беспроводной доступ только в рамках квартиры, если в наличии имеется несколько единиц таких устройств как:

- Ноутбуки;

- Планшеты;

- Смартфоны.

Кроме того, благодаря WI-FI можно создавать локальные сети в условиях офисов, если эксплуатируемые гаджеты оснащены адаптером. К основным симптомам того, что кто-то использует ваш интернет без разрешения является:

- Значительное падение скорости доступа;

- Изменение конфигураций и настроек маршрутизатора;

- В списке подключенных клиентов находятся неизвестные устройства;

- Повышенная активность индикатора WAN на роутере, когда вы не используете интернет.

Обычно ключевым показателем несанкционированного подключения к вашей точки доступа как раз таки является значительное снижение скорости, поскольку любой маршрутизатор распределяет ее между всеми клиентами.

Смотрим подключенные устройства в админке роутера

На разнообразных форумах довольно часто начинающие пользователи задают вопрос о том, как узнать кто подключился к моему WIFI, но чтобы дать точный ответ, требуется определить модель используемого маршрутизатора. Поскольку самыми распространенными являются роутеры TP-LINK, то целесообразнее всего рассматривать это на его примере. Наиболее эффективным, быстрым и удобным методом считается просмотр подключенных клиентов в админке устройства, однако в нее, для начала, нужно войти. Итак, вам необходимо:

- Подключится к точке доступа по WI-FI или же присоединить витую пару (с обеих сторон обжатый кабель) от порта LAN роутера к ноутбуку/компьютеру;

- Открыть браузер и в адресную строку ввести: 192.168.0.1 или 192.168.1.1 или tplinkwifi.net;

- В открывшемся окне указать данные для авторизации (по умолчанию Login — admin, Password — admin).

Вот и все, после этих несложных манипуляций клиент имеет возможность как угодно настраивать маршрутизатор. Касательно второго пункта нужно внести ясность, так как вводимый адрес напрямую зависит от модели вашего устройства, но в большинстве случаев один из вышеуказанных обязательно подойдет. Кроме того, посмотреть точный IP роутера можно на наклейке, которая находится в нижней части корпуса.

В дальнейшем просматривать подключенных клиентов не составит труда и для этого нужно проделать следующее:

- Войти в админку указанным выше способом;

- Перейти во вкладку Wireless;

- Выбрать пункт Wireless Statistic.

В этом разделе находятся все присоединенные к точке доступа на данный момент клиенты, но их также возможно просмотреть в меню пункта DHCP — DHCP Clients List. Данный метод выгоден тем, что отображает более детальную информация о подключенном гаджете, в том числе MAC-адрес сетевой карты и присвоенный внутренний IP.

Программы для просмотра списка подключенных к WI-FI устройств

Разработчики программного обеспечения для контроля над сетевым окружением сегодня активно трудятся на благо пользователей. На данный момент существует несколько качественных программ, позволяющих просмотреть клиентов вашей точки доступа, но наиболее популярной и функциональной является WiFi Guard. Если другие приложения имеют общую направленность на всяческие взаимодействия с сетевыми подключениями, то эта предназначена для конкретных целей. Благодаря ей, любой администратор сможет контролировать количество присоединенных пользователей и при необходимости блокировать им доступ. Кроме того, специальные зеленый и красный маркеры напротив каждого подключившегося дают понятия о том, легально ли клиент потребляет трафик.

NETGEAR Genie — это весьма неплохой аналог программы WiFi Guard с дружелюбным интерфейсом и широким арсеналом инструментов. Практически сразу после установки данного ПО, вы сможете получить всеобъемлющую информацию о подключенных пользователях посредством карты состояния сети. Acrylic WiFi Professional — программа, в первую очередь предназначенная для админов и разработчиков, однако в домашних условиях тоже может оказаться весьма полезной. Ее функциональный набор предоставляет не только список клиентов, но и возможность более тонкой настройки вашей точки доступа. Получить информацию о том, кто подключен к моему WIFI может помочь и программа с недвусмысленным названием Who’s Is On My WiFi. Несмотря на то, что она доступна только на английском языке, со своей задачей справляется на отлично. Не менее эффективными аналогами этого ПО можно считать следующие приложения для Windows:

- Wireless Network Watcher;

- NCS Network Scanner;

- NetBScanner.

Отключаем чужеродные устройства от Вай Фай

Наилучшим способом отключения какого-либо пользователя от вашей точки доступа является банальная смена пароля и установление протокола шифрования WPA2-PSK. Для выполнения данной процедуры требуется:

- Зайти в админку маршрутизатора;

- Перейти в раздел Wireless — Wireless Security;

- Выбрать тип шифрования WPA2-PSK;

- Задать пароль из 8 или более символов, лучше при этом использовать разный регистр и цифры;

- Нажать кнопку Save (Сохранить).

Кроме того, в том же меню настроек выставляется максимальное количество одновременных клиентов. Это поможет в том случае, если к вашей точке доступа всегда присоединено строго определенное число устройств, например, ноутбук, компьютер и смартфон, поэтому можно задать в этом параметре цифру 3.

Защитить свою WI-FI сеть от взлома можно разными методами.

Во-первых

, рекомендуется хотя бы один раз в месяц изменять пароль на новый, что является общепринятой мерой безопасности для каждого пользователя интернета. Во-вторых

, ни в коем случае нельзя использовать на всех сайтах одинаковый пароль и кроме того, он должен быть уникальным. Например, весьма недальновидно выставлять дату своего рождения, кличку животного или отчество супруги. Лучше указать многозначный код и записать его в блокнот. Кроме прочего, всегда требуется прибегать только к типу шифрования WPA2-PSK, так как другие виды защиты легко поддаются взлому, но этот гарантирует практически 100% безопасность.

Во-вторых

, ни в коем случае нельзя использовать на всех сайтах одинаковый пароль и кроме того, он должен быть уникальным. Например, весьма недальновидно выставлять дату своего рождения, кличку животного или отчество супруги. Лучше указать многозначный код и записать его в блокнот. Кроме прочего, всегда требуется прибегать только к типу шифрования WPA2-PSK, так как другие виды защиты легко поддаются взлому, но этот гарантирует практически 100% безопасность.

Как наказать любителей халявы подключившихся к вашему WIFI

Если вы обнаружили «левого» клиента на вашей точке доступа, то необходимо принять все меры, дабы подобное больше не повторилось. Прекрасным способом наказать нерадивого соседа является вечная блокировка доступа с его устройства к вашей сети. Для этого вам нужно:

- Авторизоваться в админке роутера;

- Перейти в раздел Wireless Statistic или DHCP List и записать MAC-адрес сетевой карты клиента;

- Выбрать пункт Wireless MAC Filtering в настройках маршрутизатора;

- Активировать его и ввести записанный ранее MAC;

- Сохранить настройки.

Таким образом, злоумышленник больше никогда не сумеет подсоединится к роутеру. Однако можно и не отключать пользователя, а выставить ему ограничение скорости в том же меню настроек, например, не больше 10 килобайт в секунду. Ведь что может быть хуже для современных, привыкших к широкополосному интернету людей, чем главная страница «Одноклассников», которая загружается минуту. Тем более, что вы от этого ничего не потеряете. И всегда старайтесь изменять пароль на маршрутизаторе после того, как кто-либо посторонний пользовался вашим ноутбуком или компьютером, ведь получив доступ к одному из клиентов, вытянуть ключ безопасности — дело нескольких минут.

еспроводная Wi-Fi сеть Тамбовского государственного технического университета организована в инфраструктурном режиме. Это значит, что компьютеры подключаются к беспроводной точке доступа, которые, в свою очередь, соединены с проводной сетью университета.

Сетевое имя беспроводной сети университета (SSID) -TSTU.

Для обеспечения безопасности беспроводной сети университета точки доступа настроены на применение:

- стандарта аутентификации 802.11i (WPA2 - Wi-Fi Protected Access 2) в корпоративном режиме Enterprise;алгоритма шифрования AES (Advanced Encryption Standard);протокола PEAP-MS-CHAPv2 (Microsoft Challenge Handshake Authentication Protocol версии 2).

ВНИМАНИЕ!

Допускается работа только двух устройств под одним логином! Остальные устройства, работающие под одним логином, БЛОКИРУЮТСЯ!

Чтобы выяснить, поддерживает ли конкретная модель адаптера стандарт WPA2, обратитесь на веб-сайт изготовителя. Эта рекомендация особенно актуальна для устройств, выпущенных до 2006 года.

Если в компьютере не установлен сетевой адаптер или адаптер не поддерживает стандарт WPA2, то подключение к беспроводной сети университета будет невозможно.

Изготовитель может предоставить программное обеспечение для управления адаптером. Однако некоторые операционные системы имеют встроенный интерфейс управления сетевыми адаптерами.

- Windows 7 Профессиональная;

- Windows XP Professional Service Pack 3.

Windows 7 Профессиональная

Проверка наличия в компьютере сетевого адаптера

Для проверки наличия в компьютере беспроводного сетевого адаптера откройте компонент панели управления «Сетевые подключения»:

Пуск -> Панель управления -> Сеть и Интернет -> Просмотр состояния сети и задач -> Изменение параметров адаптера

Беспроводный сетевой адаптер имеет надпись «wlan».

Чтобы открыть окно «Сетевые подключения», на этом компьютере.

Для того, чтобы добавить беспроводную сеть в список доступных сетей откройте компонент панели управления «Управление беспроводными сетями»:

Пуск -> Панель управления -> Сеть и Интернет -> Просмотр состояния сети и задач -> Управление беспроводными сетями

В открывшемся окне щёлкните по кнопке «Добавить» :

Затем выберите «Создать профиль сети вручную» :

Заполните информацию о беспроводной сети, как показано на рисунке ниже:

Откроется окно об успешном добавлении беспроводной сети.

Настройка параметров подключения

Для настройки параметров подключения щёлкните «Изменить параметры подключения» в показанном выше окне при добавлении беспроводной сети, либо откройте окно «Свойства беспроводной сети», выбрав строку «Свойства» в контекстном меню беспроводной сети:

На вкладках «Подключение» и «Безопасность» окна «Свойства беспроводной сети» установите настройки параметров подключения, как показано на рисунках ниже:

|

|

Поставьте галочку «Запоминать мои учётные данные для этого подключения при каждом входе в систему», если компьютер используется одним пользователем. В случае использования компьютера несколькими пользователями настройку лучше отключить.

Настройте свойства защищённого EAP, вызвав соответствующее окно кликом по кнопке «Параметры» на вкладке «Безопасность» в окне «Свойства беспроводной сети»:

Подтверждайте выбор параметров кнопкой «OK».

Сеть будет добавлена в список сетей и станет доступной для подключения, когда компьютер будет находиться в зоне действия сети.

Подключение к беспроводной сети

В окне будет показан список сетей, в радиус действия которых попадает компьютер:

В списке доступных беспроводных сетей можно видеть символ , который отображает уровень сигнала для каждой сети. Чем больше полосок, тем сильнее сигнал. Сильный сигнал (пять полосок) означает, что беспроводная сеть рядом или помехи отсутствуют. Для повышения уровня сигнала можно перенести компьютер ближе к точке доступа.

Чтобы подключиться к беспроводной сети, кликните по кнопке «Подключение»:

В процессе подключения будут показаны следующие сообщения:

Для входа в сеть университета необходимо в предложенном окне заполнить данные учётной записи пользователя, т.е. ввести логин и пароль.

Например, ниже показано заполненное окно для пользователя с учётной записью U0398:

После успешного подключения в списке беспроводных сетей будет показано «Подключено», а в области уведомлений появится значок .

Если подключение не удалось, ещё раз проверьте настроенные параметры подключения. Для этого откройте окно «Свойства беспроводной сети», выбрав строку «Свойства» в контекстном меню беспроводной сети:

Для отключения от сети щёлкните по кнопке «Отключение»:

Дополнительную информацию можно получить в центре справки и поддержки операционной системы «Windows 7 Профессиональная».

Windows XP Professional Service Pack 3

Для подключения к беспроводной сети университета необходимо выполнить следующие действия:

- Проверить наличие в компьютере беспроводного сетевого адаптера.

- Добавить беспроводную сеть в список доступных сетей.

- Настроить параметры подключения.

- Подключиться к беспроводной сети.

Проверка наличия в компьютере беспроводного сетевого адаптера

Для подключения компьютера к беспроводной сети в компьютере должен быть установлен беспроводной сетевой адаптер.

Для проверки наличия в компьютере беспроводного сетевого адаптера необходимо открыть «Сетевые подключения»: кликните по кнопке Пуск , выберите Настройка , затем Панель Управления , найдите раздел «Сетевые подключения» :

Пуск -> Настройка -> Панель управления -> Сетевые подключения

Здесь будут перечислены адаптеры, установленные в компьютере. Беспроводный сетевой адаптер имеет надпись «Беспроводное сетевое соединение».

Если устройство отключено, то необходимо включить его. Для этого правой кнопкой мыши вызовите контекстное меню и выберите «Включить», либо кликните мышью по задаче «Включение сетевого устройства».

Чтобы включить это устройство, необходимо быть администратором на этом компьютере.

Когда сетевой адаптер включен, то в области уведомлений виден значок .

Добавление беспроводной сети в список доступных сетей

Для добавления беспроводной сети в список доступных сетей необходимо открыть «Сетевые подключения»: кликните по кнопке Пуск , выберите Настройка , затем Панель управления , найдите раздел «Сетевые подключения» :

Правой кнопкой мыши вызовите контекстное меню для беспроводного сетевого соединения и выберите строку «Свойства» , либо кликните мышью по задаче «Изменение настроек подключения» .

Обнаружение уязвимых устройств и служб в целевой сети, при этом не оставляя за собой никаких следов, может быть трудной задачей, поскольку прежде чем проводить дальнейшие исследования хакеры сначала атакуют маршрутизатор. Однако, есть способ скрытно расшифровать и просмотреть чью-то Wi-Fi-активность, не подключаясь при этом к их беспроводной сети.

Если посмотреть для начала на то, что хакеры делают с маршрутизаторами, то обычно это различные брутфорс-атаки для WPA-рукопожатий или фишинг Wi-Fi паролей. Как только они получают учетные данные, они сразу начинают исследовать скомпрометированную сеть с помощью различных инструментов и методов.

Сканеры портов создают сильный шум в беспроводных сетях. Атаки типа «Человек-в-середине» могут быть слишком агрессивными и предупредят пользователей и администраторов о присутствии в сети хакера. Маршрутизаторы сохраняют в логи информацию о каждом устройстве, которое подключается к сети. Каждое действие, которое вы предпринимаете при подключении к сети, может каким-нибудь образом привести к тому, что на скомпрометированном маршрутизаторе вас обнаружат.

Поэтому лучше всего вообще не подключаться к Wi-Fi-маршрутизатору. В этой статье мы подробно рассмотрим, как хакеры перехватывают пакеты (по мере их передачи маршрутизатору или от него) и расшифровывают WPA2-трафик в режиме реального времени. Эта информация важна для тех из вас, кто хочет стать профессионалом в области IT-безопасности.

Как работает такая атака

Данные отправляются на маршрутизатор и с него ноутбуками и смартфонами через зашифрованные радиоволны. Эти радиоволны передают данные «по воздуху». Передаваемые данные не видны человеческому глазу, но могут быть собраны с использованием таких средств, как Airodump-ng. Собранные данные затем могут быть проанализированы с использованием Wireshark.

Wireshark является самым передовым и широко используемым сетевым анализатором в мире. Это дает пользователям возможность видеть, что происходит в сетях на микроскопическом уровне. Поэтому Wireshark является средством проверки сетей, которое используют в коммерческих и некоммерческих организациях, правительственных учреждениях и учебных заведениях.

Одна из замечательных функций Wireshark позволяет хакерам расшифровывать и просматривать активность маршрутизаторов, передаваемую по воздуху в виде простого текста, и это именно то, что мы рассмотрим в этой статье.

Шаг 1. Найдите целевую сеть

Airodump-ng доступен во всех популярных дистрибутивах Linux и будет работать на виртуальных машинах и на Raspberry Pi. Мы будем использовать Kali Linux для сбора данных, принадлежащих тому Wi-Fi маршрутизатору, который мы сами контролируем. Если вы никогда раньше не использовали Airdodump-ng, то вы можете узнать основы работы с ним из наших статей на сайте.

Чтобы включить режим мониторинга на беспроводном адаптере, используйте следующую команду:

Airmon-ng start wlan0

Найдите целевую сеть. Чтобы просмотреть все доступные поблизости Wi-Fi сети воспользуйтесь командой ниже. В качестве примера мы будем ориентироваться на наш маршрутизатор «Null Byte».

Airodump-ng wlan0mon

Обратите внимание на BSSID, CH и ESSID. Эта информация необходима для сбора данных, передаваемых на маршрутизатор.

Шаг 2. Сбор Wi-Fi данных

Чтобы начать сбор данных, принадлежащих целевой сети, введите команду ниже, заменив соответствующие части на те, с которыми вы работаете:

Airodump-ng --bssid MacАдресЦели --essid ИмяРоутера -c НомерКанала -w КудаСохранитьДанные wlan0mon

Мы сохраним собранные данные в каталог /tmp в файл с именем «null_byte», используя аргумент -w. Airodump-ng автоматически добавит номер в конец имени файла, поэтому в действительности он будет сохранен в каталоге /tmp как «null_byte-01.cap».

Вот что ожидать от работающего терминала Airodump-ng:

Самая главная вещь, которую нужно внимательно рассмотреть - WPA-рукопожатие в правом верхнем углу. Wireshark должно успешно завершить рукопожатие, чтобы позднее можно было расшифровать Wi-Fi-трафик. Для принудительного отключения устройств от сети можно использовать Aireplay-ng. Выполнение этой задачи потребует повторно подключить устройства к сети и успешно завершить WPA-рукопожатие, но это может вызвать подозрения у пользователей, уже подключенных к сети.

Все то время пока терминал Airodump-ng работает, данные будут продолжать накапливаться. Терминал Airodump-ng может работать в течение нескольких часов или даже дней. В нашем демонстрационном сеансе Airodump-ng мы разрешили сбор пакетов в течение 15 минут. Время, в течение которого работал Airodump-ng, можно увидеть в верхнем левом углу терминала.

Обратите внимание на столбец #Data в приведенном выше скриншоте. Это число указывает, сколько пакетов данных было собрано. Чем выше это число, тем больше вероятность того, что хакеры обнаружат конфиденциальную информацию, которая может использоваться для «поворота» в сеть или дальнейшей компрометации цели.

Когда будет собрано достаточное количество данных, сеанс Airodump-ng можно будет остановить, нажав Ctrl + C. Теперь в каталоге /tmp будет находиться файл «null_byte-01.cap» (или файл с тем именем, которое вы для него выбрали). Этот файл.cap нужно будет открыть с помощью Wireshark.

Шаг 3. Установка последней версии Wireshark

По умолчанию Wireshark включен почти во все версии Kali. Есть несколько версий, которые не включают Wireshark, поэтому коротко расскажем, как установить его в Kali.

Первым делом запустите команду apt-get update для того, чтобы убедиться, что последняя версия Wireshark доступна для скачивания. Откройте терминал и введите команду ниже:

Sudo apt-get update

Затем для установки Wireshark используйте следующую команду:

Sudo apt-get install wireshark

Между двумя командами можно использовать символы &&, как показано на скриншоте выше. Это даст указание терминалу сначала синхронизировать индекс пакетов с репозиториями Kali. А затем, после того как обновление пройдет успешно, она установит Wireshark.

Шаг 4. Запустите Wireshark

Когда это будет сделано, Wireshark можно будет найти в категории «Sniffing & Spoofing» в меню «Приложения». Чтобы запустить Wireshark, просто кликните на иконку.

Шаг 5. Конфигурирование Wireshark для расшифровки данных

Чтобы настроить Wireshark на дешифрование данных, найденных в.cap-файле, кликните кнопку «Edit» в верхней строке меню, затем перейдите в «Preferences» и разверните раскрывающееся меню «Protocols».

Затем прокрутитесь вниз и выберите «IEEE 802.11». Необходимо установить флажок «Enable decryption». Затем кликните на кнопку «Edit», чтобы добавить ключи дешифрования для определенной Wi-Fi-сети.

Появится новое окно. Здесь нужно будет указать пароль и имя маршрутизатора. Учетные данные нужно вводить, разделив пароль и имя маршрутизатора двоеточием (например, password: router_name).

Сначала выберите Key type (тип ключа) «wpa-pwd». Этот тип ключа требуется для установки WPA-пароля в текстовом виде. Пароль от сети «Null Byte» Wi-Fi - это длинная кодированная строка, поэтому мы ввели «bWN2a25yMmNuM2N6amszbS5vbmlvbg ==: Null Byte» в столбце Key. Другим примером может быть «Wonderfulboat555: NETGEAR72», где «Wonderfulboat555» является паролем к маршрутизатору с именем «NETGEAR72».

Когда вы это сделаете, нажмите «ОК», чтобы сохранить учетные данные. Теперь Wireshark автоматически начнет расшифровывать данные, принадлежащие Wi-Fi сети «Null Byte», когда импортируется файл.cap.

Шаг 6. Выполнение глубокого анализа пакетов (DPI)

Чтобы импортировать.cap-файл в Wireshark, кликните в меню «Файл», а затем кликните «Открыть». Файл.cap можно найти в директории /tmp. Выберите ее, затем кликните «Открыть». В зависимости от того, как долго терминал Airodump-ng собирал данные, для импорта и дешифрования всех данных Wireshark может потребоваться несколько минут.

После того, как.cap-файл откроется в Wireshark, вы можете увидеть тысячи строк необработанного веб-трафика. Это зрелище может быть несколько пугающим. К счастью, у Wireshark есть фильтры отображения (Display Filters), которые можно использовать для управления и фильтрации пакетов, которые вам не нужны. В Интернете есть много шпаргалок по таким фильтрам отображения, которые помогают пользователям Wireshark находить релевантные и конфиденциальные данные. Но мы сегодня рассмотрим несколько наиболее полезных фильтров отображения, которые хакеры используют для проверки активности, происходящей в сети.

1. Поиск данных POST-запросов

HTTP-запрос POST часто используется при загрузке файла на сервер или передаче логинов и паролей на веб-сайтах. Когда кто-то входит в Facebook или публикует комментарий в нижней части этой статьи, это делается с помощью POST-запроса.

Данные POST в.cap-файле, скорее всего, содержат наиболее компрометирующие и раскрывающие данные. Хакеры могут найти имена пользователей (логины), пароли, настоящие имена, домашние адреса, адреса электронной почты, логи чатов и многое другое. Чтобы фильтровать данные POST-запросов, введите строку, указанную ниже в панель фильтров отображения:

Http.request.method == "POST"

В нашем примере мы подписались на случайный веб-сайт, который нашли в Интернете. Наивно полагать, что кто-то будет запрашивать уведомления по электронной почте на своих любимых новостных сайтах.

Если POST-запросы были найдены в.cap-файле, то столбец Info отобразит, какие строки содержат данные POST-запросов. Двойной клик по одной из строк приведет к появлению нового окна Wireshark, содержащего дополнительную информацию. Прокрутитесь вниз и разверните раскрывающийся список «HTML Form» для анализа данных.

Проанализировав собранные данные из одного этого POST-запроса, мы обнаружили много информации, принадлежащей какому-то пользователю в сети.

Собранные данные включают имя, фамилию и адрес электронной почты, которые впоследствии могут использоваться для фишинга и целевых хаков.

Кроме того, на веб-сайте есть обязательное для заполнения поле для ввода пароля, которое может быть добавлено в списки паролей или для брутфорс-атак. Люди нередко используют пароли для нескольких учетных записей. Конечно, возможно, что пароль предоставит злоумышленнику доступ к Gmail-аккаунту, который также можно найти в данных POST-запросов.

Также мы видим, что в этих данных имеется название компании где, предположительно, работает Кристофер Хаднаги. Эта информация может использоваться хакером для последующих мер социальной инженерии.

Прокрутив данные POST-запроса немного дальше, появляется еще больше любопытной информации. Полный домашний адрес, почтовый индекс и номер телефона. Это может дать информацию хакеру о том, к какому дому относится данный Wi-Fi маршрутизатор, и номер телефона, который также может быть в дальнейшем использован для социальной инженерии, если хакер решит, например, отправить поддельные SMS-сообщения.

2. Поиск данных GET-запросов

HTTP-запрос GET используется для получения или скачивания данных с веб-серверов. Например, если кто-то просматривает мою учетную запись в Twitter, то его браузер будет использовать GET-запрос для получения данных с серверов twitter.com. Проверка.cap-файла на наличие GET-запросов не приведет к получению имен пользователей (логинов) или адреса электронной почты, но это позволит хакеру разработать полный профиль привычек просмотров веб-сайтов.

Чтобы отфильтровать данные GET-запросов, введите следующую строку в панель фильтра отображения:

Http.request.method == "GET"

Многие веб-сайты добавляют.html или.php в конец URL-адресов. Это может быть индикатором веб-сайта, просматриваемого кем-то в Wi-Fi-сети.

Возможно, было бы полезно отфильтровать GET-запросы, связанные с CSS и шрифтами, так как эти виды запросов проходят в фоновом режиме при просмотре веб-страниц в Интернете. Чтобы отфильтровать содержимое CSS, используйте такой фильтр Wireshark:

Http.request.method == "GET" && !(http.request.line matches "css")

Здесь && буквально означает «и». Восклицательный знак (!) здесь означает «нет», поэтому Wireshark получает указание отображать только GET-запросы и не отображать те строки HTTP-запросов, которые соответствуют css каким-либо образом. Эта строка успешно отфильтровывает всякую бесполезную информацию, связанную с обычными веб-ресурсами.

Кликнув на одну из таких строк для того, чтобы провести исследование HTTP-данных, вы получите более детальную информацию.

Мы видим, что цель использует компьютер под управлением Windows, у которого User-Agent относится к браузеру Chrome. Что касается разведки аппаратной части, то такая информация очень ценна. Хакеры теперь могут с большой степенью определенности сгенерировать наиболее подходящую под этого пользователя полезную нагрузку (payload), специфичную для используемой операционной системы Windows.

Поле «Referer» сообщает нам, какой сайт пользователь просматривал непосредственно перед просмотром tomsitpro.com. Это, скорее всего, означает, что они нашли статью «карьера белошляпного хакера» (white hat hacker career) через поисковый запрос на duckduckgo.com.

Поле «Referrer», содержащее DuckDuckGo вместо привычного Google, может говорить о том, что этот пользователь ответственно относится к своей конфиденциальности, поскольку Google известен тем, что имеет агрессивную политику, вредную для своих клиентов. Это та информация, которую хакеры будут учитывать при создании таргетированной полезной нагрузки.

3. Поиск данных DNS

По умолчанию зашифрованный интернет-трафик будет передаваться по порту 443. Можно подумать, что для лучшего понимания того, какие сайты просматриваются, хорошо было бы использовать фильтр отображения tcp.port == 443, но обычно это отображается в виде необработанных IP-адресов в столбце назначения (destination), что не очень удобно для быстрого определения доменов. Фактически, более эффективным способом идентификации веб-сайтов, отправляющих и получающих зашифрованные данные, является фильтрация DNS-запросов.

Система доменных имен (DNS) используется для приведения обычных имен веб-сайтов в машиночитаемые IP-адреса, такие как https://104.193.19.59. Когда мы посещаем какой-нибудь домен, вроде google.com, наш компьютер преобразует удобное для человека имя домена в IP-адрес. Это происходит каждый раз, когда мы используем доменное имя при просмотре веб-сайтов, отправке электронной почты или чата в Интернете.

Анализ.cap-файла на предмет DNS-запросов дополнительно поможет хакерам понять, какие сайты часто посещают люди, подключившиеся к этому маршрутизатору. Хакеры могут видеть доменные имена, принадлежащие веб-сайтам, отправляющим и получающим зашифрованные данные на или с этих сайтов, как, например, Facebook, Twitter и Google.

Чтобы фильтровать DNS-данные, введите команду ниже в поле фильтра отображения:

Просмотр DNS-запросов может предоставить нам некоторую интересную информацию. Мы можем четко видеть, что этот пользователь просматривал веб-сайты о путешествиях, такие как expedia.com и kayak.com. Это может означать, что он скоро уедет в отпуск на длительный срок.

Эти данные шифруются, так что хакеры не смогут узнать информацию о рейсе или детали вылета, но использование этой информации для отправки фишинговых сообщений может помочь хакеру обработать пользователя с помощью социальной инженерии и вынудить раскрыть личную или финансовую информацию.

Например, если будут обнаружены DNS-запросы сайта конкретного банка, то хакеры могут подделать электронное письмо от этого банка и потребовать от пользователя совершения крупной транзакции по кредитной карте Expedia. Поддельное электронное письмо может также содержать точную информацию о цели, ссылку на поддельный банковский сайт (контролируемый хакерами) и т.п.

Как защитить личные данные от хакеров

На первый взгляд все персональные данные, обнаруженные в файле.cap, выглядят вполне невинно. Но, проанализировав всего несколько пакетов, мы узнали реальное имя, логин, пароль, адрес электронной почты, домашний адрес, номер телефона, производителя оборудования, операционную систему, браузер, привычки просматривать определенные веб-страницы и многое другое.

Все эти данные были собраны даже без подключения к маршрутизатору. У пользователей даже не было никакой возможности узнать, что с ними это произошло. Все эти данные могут использоваться злоумышленниками для запуска сложного и очень таргетированного хака против компаний или частных лиц.

Имейте в виду, что вся личная информация, раскрываемая в этой статье, также доступна интернет-провайдерам (ISP). Читатели должны знать, что DPI выполняется интернет-провайдерами каждый день. Чтобы защитить себя от этого:

- Используйте более сильные пароли. Проведение брутфорса для взлома легких паролей - это основной метод хакеров для получения доступа к Wi-Fi маршрутизаторам.

- Используйте VPN. Благодаря тому, что между вами и VPN-провайдером используется шифрованное соединение, все данные, которые мы обнаружили в этой статье, не попали бы к хакерам. Однако, если VPN-провайдер регистрирует или выполняет DPI, тогда все данные также легко стали бы доступны хакерам.

- Используйте Tor. В отличие от VPN, сеть Tor построена на другой модели безопасности, которая не передает наши данные одной единственной сети или интернет-провайдеру.

- Используйте SSL/TLS. Transport Layer Security - Протокол защиты транспортного уровня (HTTPS) будет шифровать ваш веб-трафик между вашим браузером и веб-сайтом. Такие инструменты, как , могут помочь зашифровать весь трафик вашего веб-браузера.

Необходимость создать виртуальный хотспот на ноутбуке может возникнуть по разным причинам. Кому-то важно расшарить доступ в инет через 3G- или WiMax-модем для других беспроводных устройств. А кто-то хочет сделать фейковую точку доступа (Rogue AP) и, завлекая клиентов, снифать их трафик. Но мало кто знает, что возможность для этого встроена в саму винду!

С появлением у сотовых операторов покрытия 3G-сети я все чаще стал использовать мобильный интернет. Если работать через USB-модем, то нередко удается добиться довольно сносного коннекта. Тем более, что такие девайсы стоят очень дешево и продаются в комплекте с весьма вменяемыми тарифами, которые не разорят в первый же день использования. Одной из проблем, на которые я заморочился после покупки 3G-модема, стала организация из ноутбука хотспота, чтобы по Wi-Fi можно было раздавать мобильный интернет для других беспроводных устройств.

Mac OX X

В Mac OS X заставить работать стандартный адаптер в режиме Infrastructure, наверное, не выйдет. Но зато расшарить интернет для одного единственного клиента, который подключится к MacBook через беспроводную сеть можно, даже не залезая в консоль.

Как упростить жизнь?

Итак, чтобы поднять полноценный хотспот, нам понадобилось всего несколько команд в консоли и пара кликов мыши. Но спешу огорчить: сразу после перезагрузки или выхода из системы (даже в режим сна) все операции придется проделывать заново. Это неудобно и утомительно. К счастью, нашлось немало разработчиков, которые прочитали в MSDN статью о Wireless Hosted Network и реализовали утилиты для более простой и понятной настройки программного хотспота.

Я рекомендую две: Virtual Router и Connectify . Обе бесплатные и позволяют через удобный GUI-интерфейс выбрать подключение, которое нужно расшарить с помощью программной точки доступа, а затем в два клика поднять хотспот. При этом не нужно каждый раз вводить SSID и ключ сети: все будет работать даже после перезагрузки.

Virtual Router предоставляет минимум функционала и давно не развивается, зато распространяется с открытыми исходниками (хороший пример использования соответствующих API-вызовов системы). По сути, это графическая версия команд netsh.

Утилита Connectify - намного более навороченная. Для реализации дополнительных фишек, не предусмотренных стандартными возможностями винды, ей даже приходится устанавливать в систему виртуальные устройства и драйвера. И это дает плоды. К примеру, можно не привязывать к жестко зашитому Wireless Hosted Network типу шифрования WPA2-PSK/AES: если есть желание, создавай хоть открытый хотспот. Это особенно важно, чтобы клонировать параметры уже имеющейся беспроводной сети (например, чтобы расширить ее диапазон действия или поднять фейковую точку доступа). Помимо этого, Connectify имеет встроенный UPnP-сервер и позволяет расшарить VPN-соединение (в том числе OpenVPN). С такими-то возможностями твой виртуальный хотспот точно найдет применение.

Но чтобы было проще понять, в каких ситуациях он необходим, мы подготовили для тебя подборку наиболее популярных кейсов. Ты можешь прочитать о них во врезке.